LiteLLM 供应链投毒事件深度解析:TeamPCP 组织的跨平台渗透行动

引言

2025年末,前端开发社区被一则重磅安全公告所震动:React 官方团队披露了一个存在于 React Server Components (RSC) 中的高危远程代码执行 (RCE) 漏洞。该漏洞被社区形象地称为 "React4Shell" 或 "React2Shell" [1],其影响范围广泛,甚至波及到大量依赖 RSC 的 Next.js 应用。本文将深入剖析 React4Shell 漏洞的技术细节、攻击机制、潜在危害以及相应的防御策略,旨在提高开发者对前端框架深层安全风险的认识。

事件概述

React4Shell 漏洞(CVE-2025-55182)的核心在于 React 框架在处理服务端渲染和数据传输时的核心机制。具体来说,当 React Server Components 在客户端和服务器之间通过 Flight Protocol 传输序列化数据时,服务端在解码和反序列化攻击者可控的 Payload 过程中存在缺陷,使得攻击者能够利用这一过程在服务器端执行任意代码 [1]。

技术剖析

Flight Protocol 是 React Server Components 实现其跨越客户端-服务器边界的关键技术。它允许组件在服务器上渲染,并将渲染结果(包括组件树、数据和指令)序列化后发送到客户端进行水合(hydration)。React4Shell 漏洞的根源在于这种序列化-反序列化机制的不安全性。攻击者可以精心构造恶意的序列化数据,当服务器对其进行反序列化时,便会触发预期的恶意代码执行 [1]。

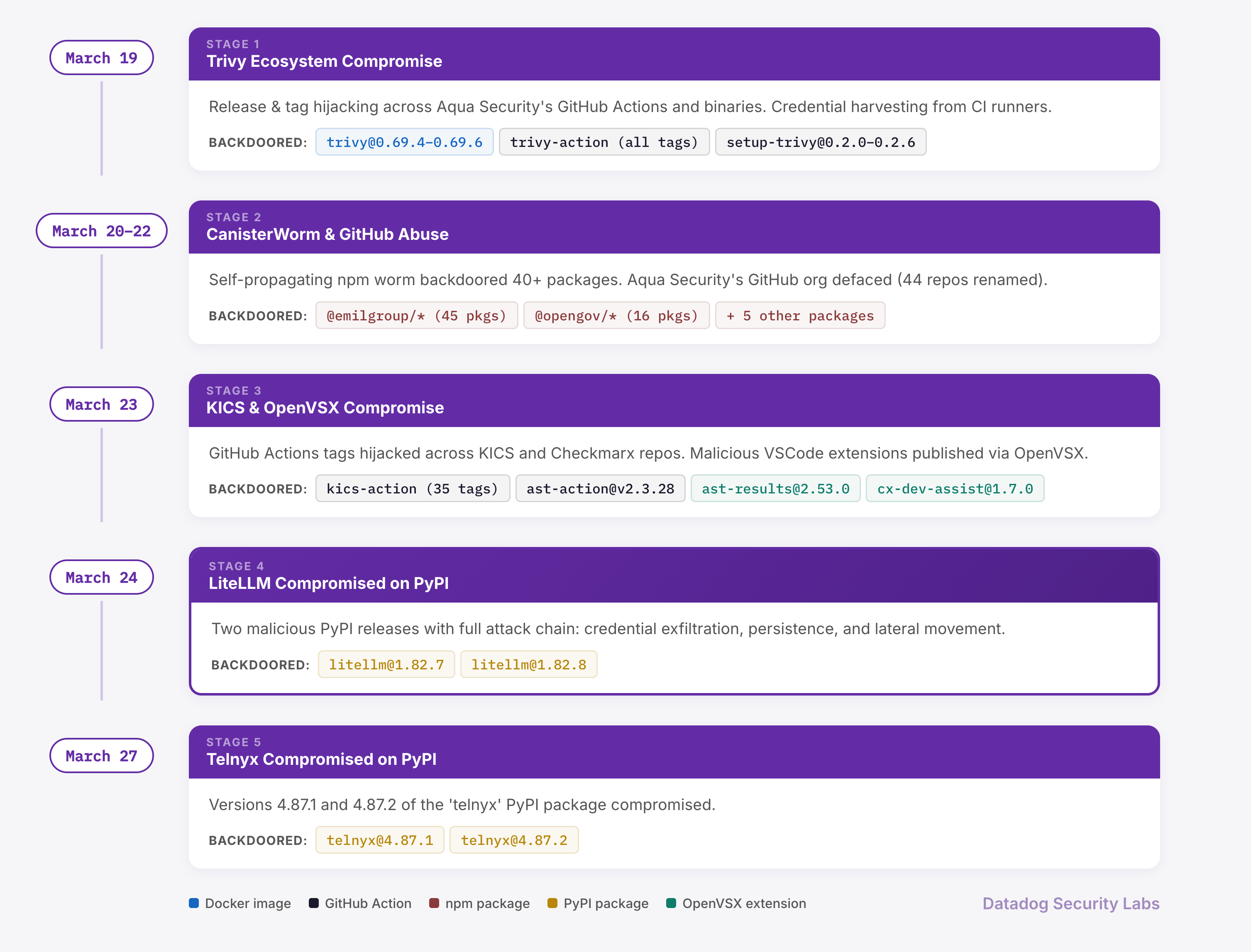

图 1:React4Shell 攻击路径与受影响组件示意图 [3]

图 1:React4Shell 攻击路径与受影响组件示意图 [3]

如上图所示,一旦攻击者成功构造恶意请求,并使其通过 Flight Protocol 传输到易受攻击的 RSC/Server Action 路径,服务器在处理这些数据时便会触发 RCE。成功利用此漏洞后,攻击者可以执行以下一系列高危操作 [1]:

- 秘密信息窃取: 攻击者可以访问并窃取服务器上的环境变量(如数据库连接字符串、第三方 API Key)、配置文件(如

.env)、CI/CD 令牌、签名密钥等敏感信息。 - 云环境横向移动: 利用窃取到的凭证,攻击者可以进一步利用云服务提供商的元数据端点、秘密管理器和角色令牌,在云环境中进行横向移动和权限提升,最终可能完全控制云基础设施。

- 持久化控制: 攻击者可以通过修改服务器工件、植入后门或创建新的用户账户等方式,在受感染的系统中建立持久化访问,以维持对系统的长期控制。

- 内网扩散: 一旦获得服务器的控制权,攻击者可以将其作为跳板,攻击内部网络中的其他服务、数据库和消息队列,扩大攻击范围,造成更大的损失。

影响范围与修复

该漏洞主要影响 React 核心库中用于处理 RSC 的包,包括 react-server-dom-webpack、react-server-dom-parcel 和 react-server-dom-turbopack 的 19.0.0 至 19.2.0 版本。由于 Next.js 框架广泛使用 React Server Components,其 14.3.0 预发布版、所有 15.x 和 16.x 版本也受到此漏洞的波及 [1]。

修复建议: 开发者应立即采取行动,将受影响的 React RSC 相关包升级至安全版本。具体而言:

- React: 建议升级至 19.0.1、19.1.2 或 19.2.1。

- Next.js: 用户应密切关注官方公告,并升级到其对应分支的最新补丁版本(例如 15.0.5、15.5.7、16.0.7 等)[1]。

总结与启示

React4Shell 漏洞再次提醒我们,即使是成熟且广泛使用的框架,也可能存在深层次的安全隐患。对于开发者而言,理解所用框架的内部机制,并及时关注官方安全公告、应用补丁至关重要。同时,在设计和部署服务端渲染应用时,应始终遵循最小权限原则,并对所有外部输入进行严格的验证和沙箱化处理,以降低 RCE 攻击的风险。

参考文献

[1] Phoenix Security. (2025, December 3). React4Shell (React2Shell) Is being exploited at scale: Critical Unauthenticated RCE in React RSC Flight (CVE-2025-55182) and Next.js (CVE-2025-66478). https://phoenix.security/react2shell-cve-2025-55182-explotiation/

[2] Wiz Research. (n.d.). React2Shell: Exploitation Deep-Dive CVE-2025-55182. https://www.wiz.io/blog/react2shell-exploitation-deep-dive-cve-2025-55182

[3] Wiz Research. (n.d.). React2Shell: Exploitation Deep-Dive CVE-2025-55182. (Image Source) https://www.wiz.io/blog/react2shell-exploitation-deep-dive-cve-2025-55182